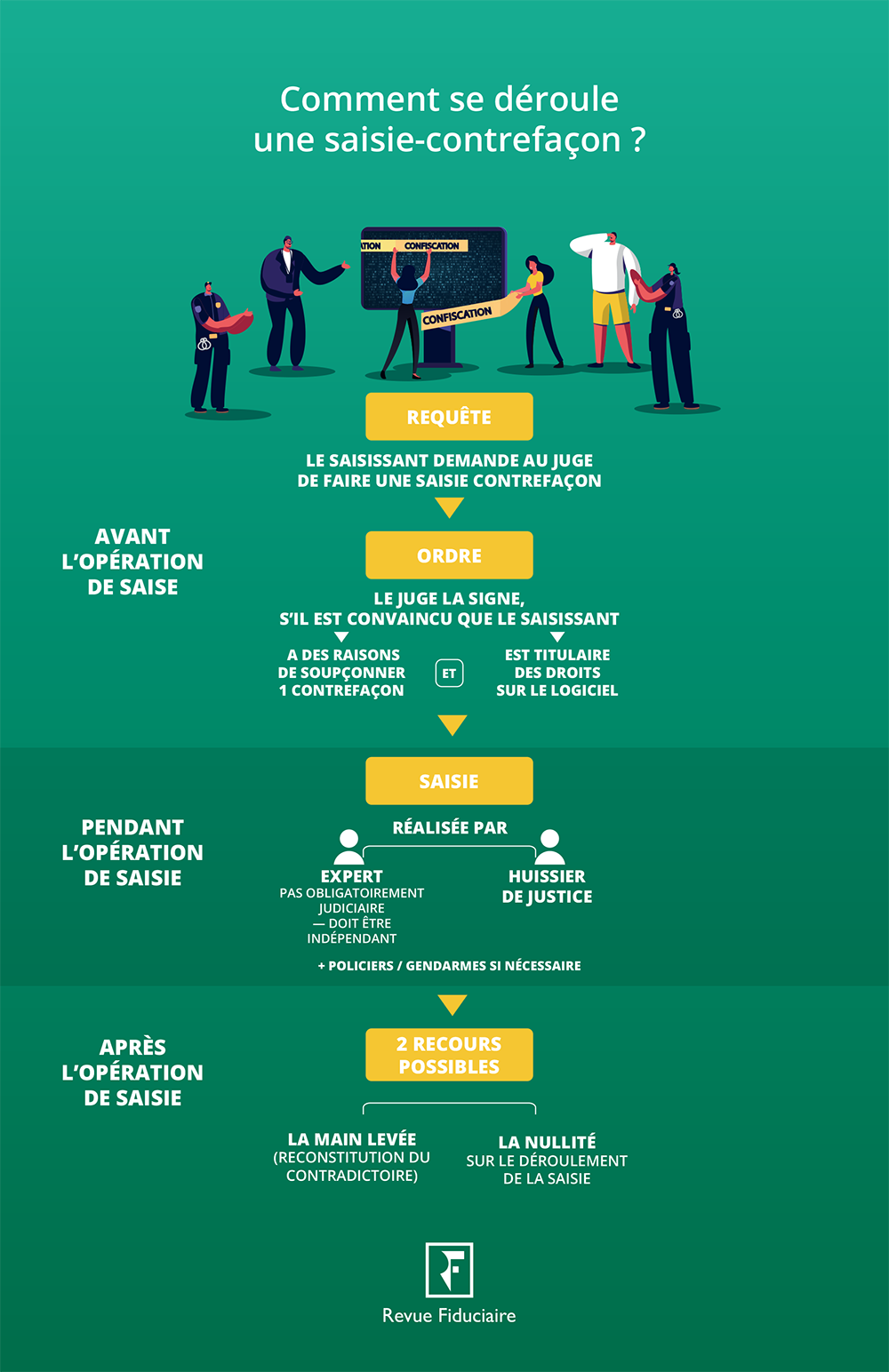

Lorsqu’une entreprise soupçonne qu’un logiciel est utilisé ou distribué de manière illicite, elle peut recourir à une procédure spécifique pour obtenir des preuves : la saisie-contrefaçon. Cette procédure, réglée par l’article L. 332-4 du code de la propriété intellectuelle, permet de collecter des éléments concrets pour établir l’existence d’une contrefaçon.

Avant l’opération de saisie

La première étape consiste pour le titulaire des droits, appelé « le saisissant », à déposer une requête auprès d’un juge. Cette demande vise à obtenir l’autorisation de procéder à une saisie. Pour que la demande soit validée, deux conditions doivent être remplies :

- Soupçon de contrefaçon : Le saisissant doit apporter des raisons sérieuses de croire qu’une contrefaçon a été commise.

- Titularité des droits : Il doit prouver qu’il détient bien les droits sur le logiciel concerné.

Si le juge est convaincu par les arguments du saisissant, il émet un ordre autorisant l’opération de saisie.

Pendant l’opération de saisie

Une fois l’ordre émis, la saisie est effectuée par un huissier de justice, par un expert indépendant, et éventuellement policiers ou gendarmes. L’objectif est de recueillir des preuves matérielles de la contrefaçon, telles que des copies du logiciel ou des documents incriminants.

Après l’opération de saisie

Une fois la saisie effectuée, deux recours sont possibles :

- La mainlevée : Cette action permet de reconstituer le caractère contradictoire de la procédure si la partie adverse estime que ses droits n’ont pas été respectés.

- La nullité : Ce recours permet de contester la validité de la saisie si des irrégularités sont constatées dans son déroulement.

Pour en savoir plus, vous pouvez découvrir le livre « les clés du droit des logiciels ».

A propos du livre « Les clés du droit des logiciels » :

Ce livre s’adresse à deux grands types de publics : les juristes et les prestataires informatiques. Pour les juristes, le logiciel est mystérieux. Pour les informaticiens, le droit est mystérieux. Faire parler deux mondes techniques en les rendant accessibles, voici le défi pour protéger, valoriser, exploiter les logiciels. Vous trouverez dans ce livre des conseils pratiques, des infographies, des check-lists et des modèles de contrats commentés. L’auteur de ce livre, paru aux éditions Groupe Revue Fiduciaire, est Bernard LAMON. Vous pouvez le commander directement ici.

La date de publication de cet article est : 26/08/2024 . Des évolutions de la loi ou de la jurisprudence pouvant intervenir régulièrement, n’hésitez pas à nous contacter pour plus d’information.